flowchart LR

subgraph POC["Dashboard GenAI Gov"]

R["Registre des<br/>applications"]

RI["Evaluation<br/>des risques"]

P["Strategies de<br/>protection"]

C["Conformite<br/>(15 politiques)"]

A["Journal<br/>d'audit"]

end

subgraph CADRE["Article de reference"]

S5["Sec. 5 : Processus<br/>d'approbation"]

S6["Sec. 6 : Gestion<br/>des risques"]

S3["Sec. 3 : Securite<br/>technique"]

S7["Sec. 7 : Les 15<br/>politiques"]

S9["Sec. 9 : Surveillance<br/>et audit"]

end

R --> S5

RI --> S6

P --> S3

C --> S7

A --> S9

J’ai écrit un article de référence sur la gouvernance GenAI : cadre opérationnel, 15 politiques de données, gestion des risques, processus d’approbation, audit. Le document fait le job comme base de connaissance, mais il a un problème commun à tous les cadres de gouvernance : c’est un document. Et un document, on le lit une fois, on le range, et on n’y revient pas.

L’idée : prendre ce cadre et le traduire en quelque chose de consultable, avec des états, des scores, des workflows. Pas pour remplacer le document, mais pour voir si le cadre tient la route quand on le matérialise en écrans.

Cet article présente le POC. Pour le cadre de gouvernance complet (politiques, risques, audit, checklist), voir Gouvernance GenAI : ce qui manque dans la plupart des déploiements.

1 Le problème

Les politiques de gouvernance IA finissent dans un PDF ou un Confluence que personne ne maintient. Le score de conformité, c’est un feeling. Le registre des applications, c’est un tableur partagé avec des lignes obsolètes. L’évaluation des risques, c’est un exercice ponctuel qui n’est jamais mis à jour.

Ce n’est pas un problème de contenu. Le cadre est solide. C’est un problème de format : un document statique ne reflète pas l’état vivant d’un système qui évolue.

2 Ce que le POC couvre

Le dashboard couvre six modules, chacun correspondant à une section du cadre de gouvernance.

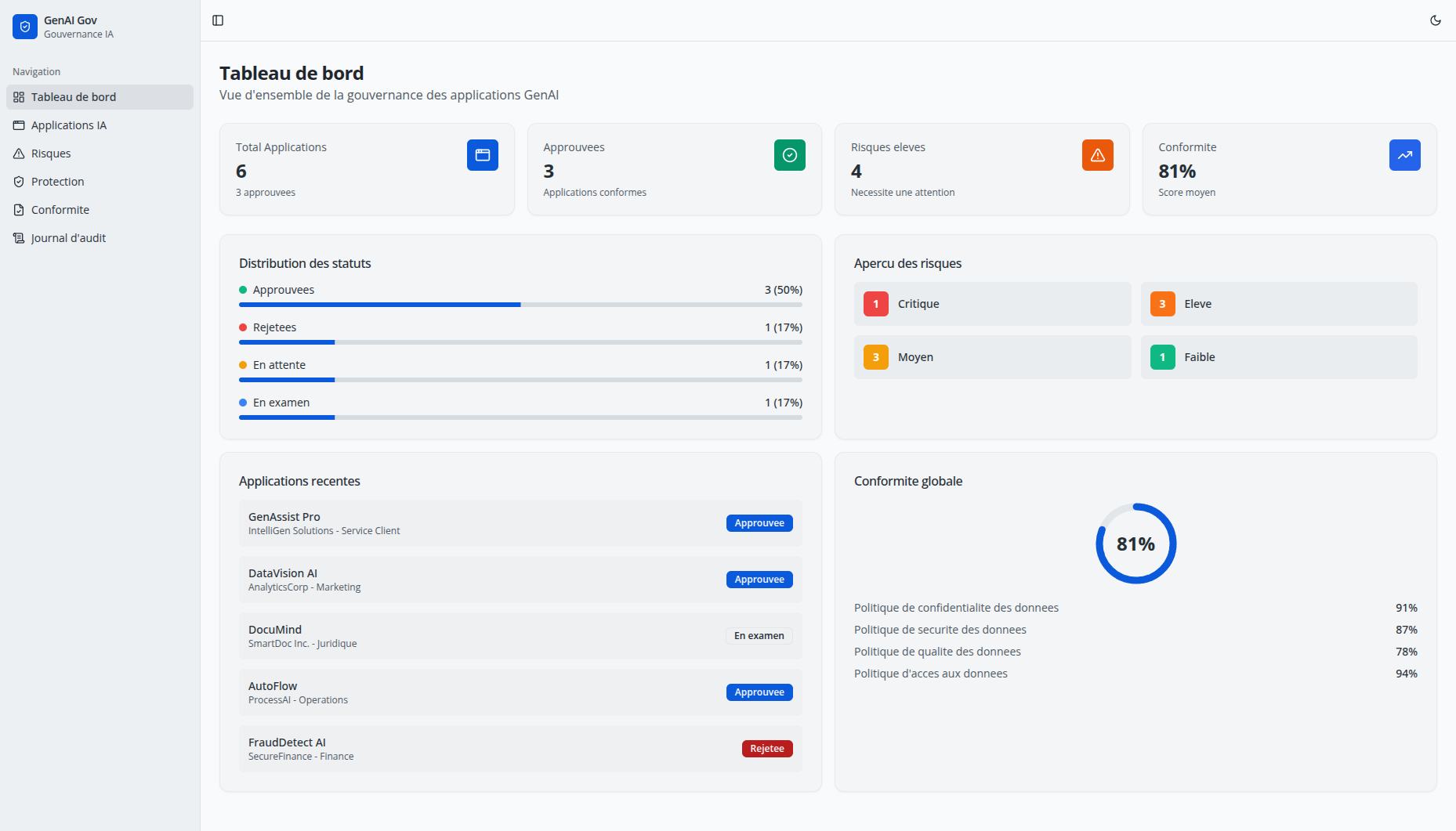

2.1 Tableau de bord

La vue d’ensemble agrège les indicateurs clés : nombre d’applications enregistrées, taux d’approbation, risques par niveau de sévérité, score de conformité moyen. Ce qui prendrait une demi-heure à recalculer depuis un tableur est visible en un coup d’oeil.

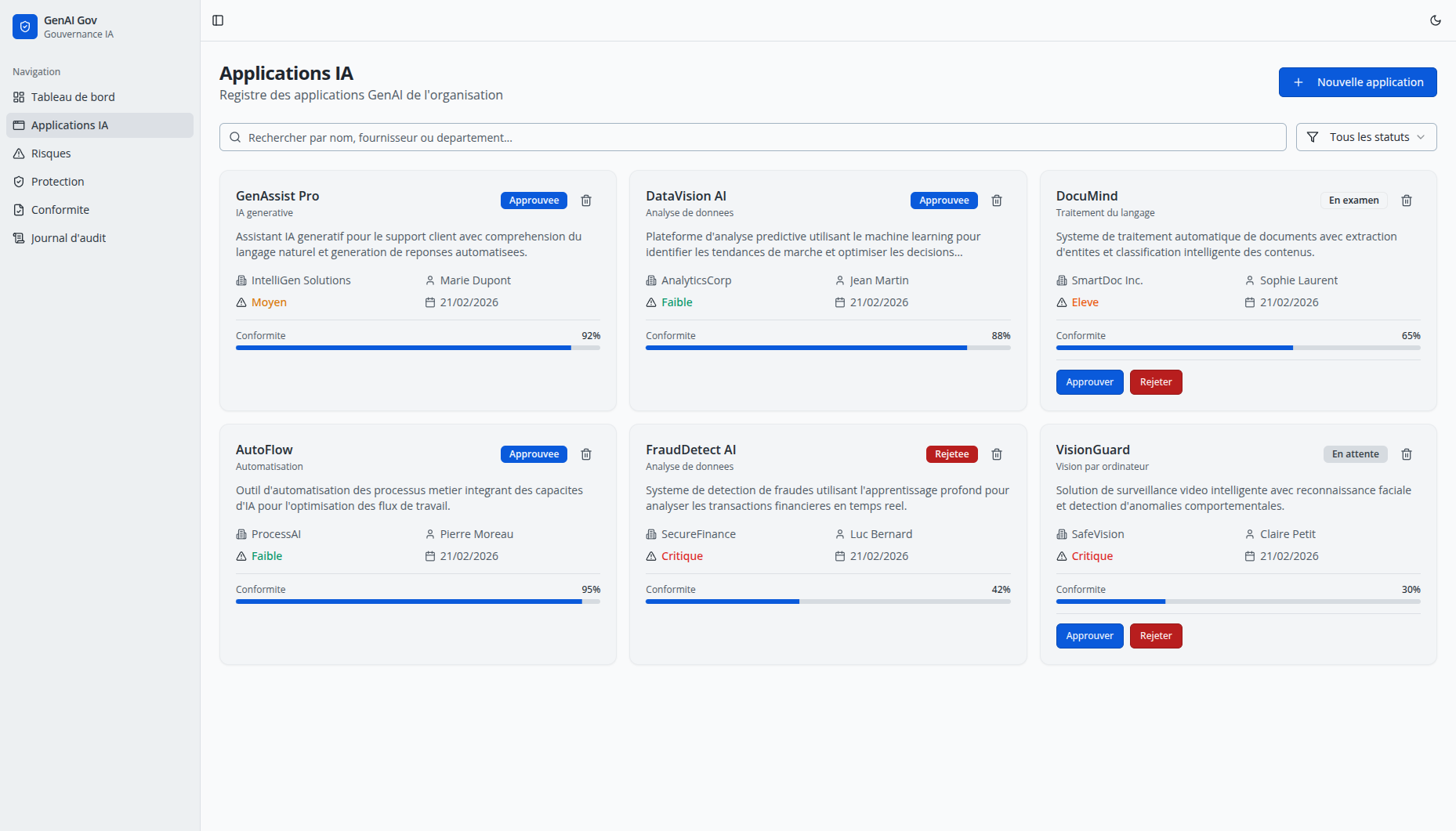

2.2 Registre des applications IA

Chaque application IA de l’organisation est enregistrée avec son fournisseur, son département, son niveau de risque et son statut dans le workflow d’approbation (en attente, en examen, approuvée, rejetée). Dans un tableur, les statuts ne bougent jamais. Ici, le workflow est matérialisé.

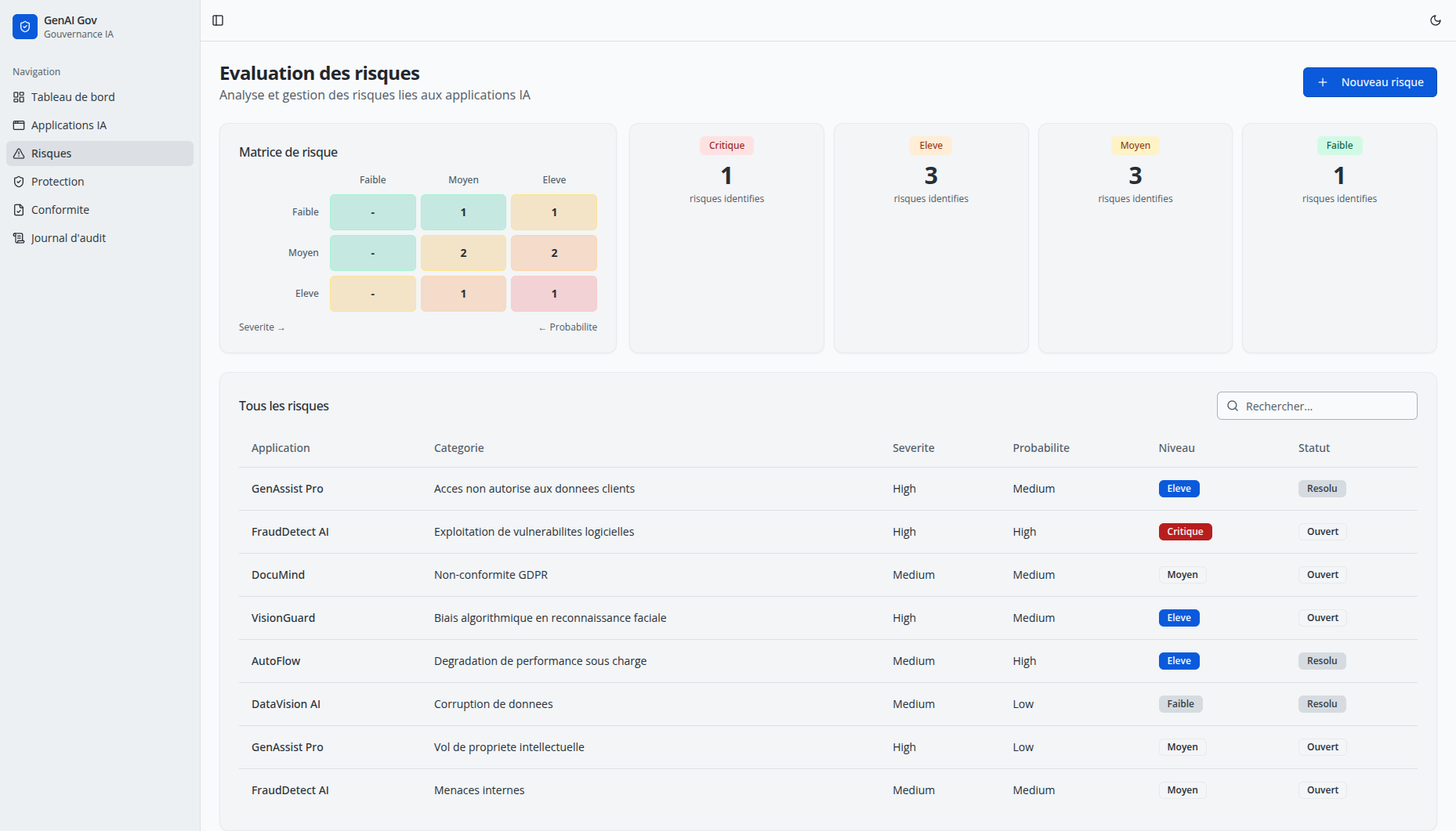

2.3 Évaluation des risques

Les risques identifiés pour chaque application sont listés avec leur sévérité, leur probabilité et leur statut de mitigation. Le cadre de gouvernance définit les catégories (biais, sécurité des données, fiabilité, conformité réglementaire) ; le dashboard les rend consultables et filtrables.

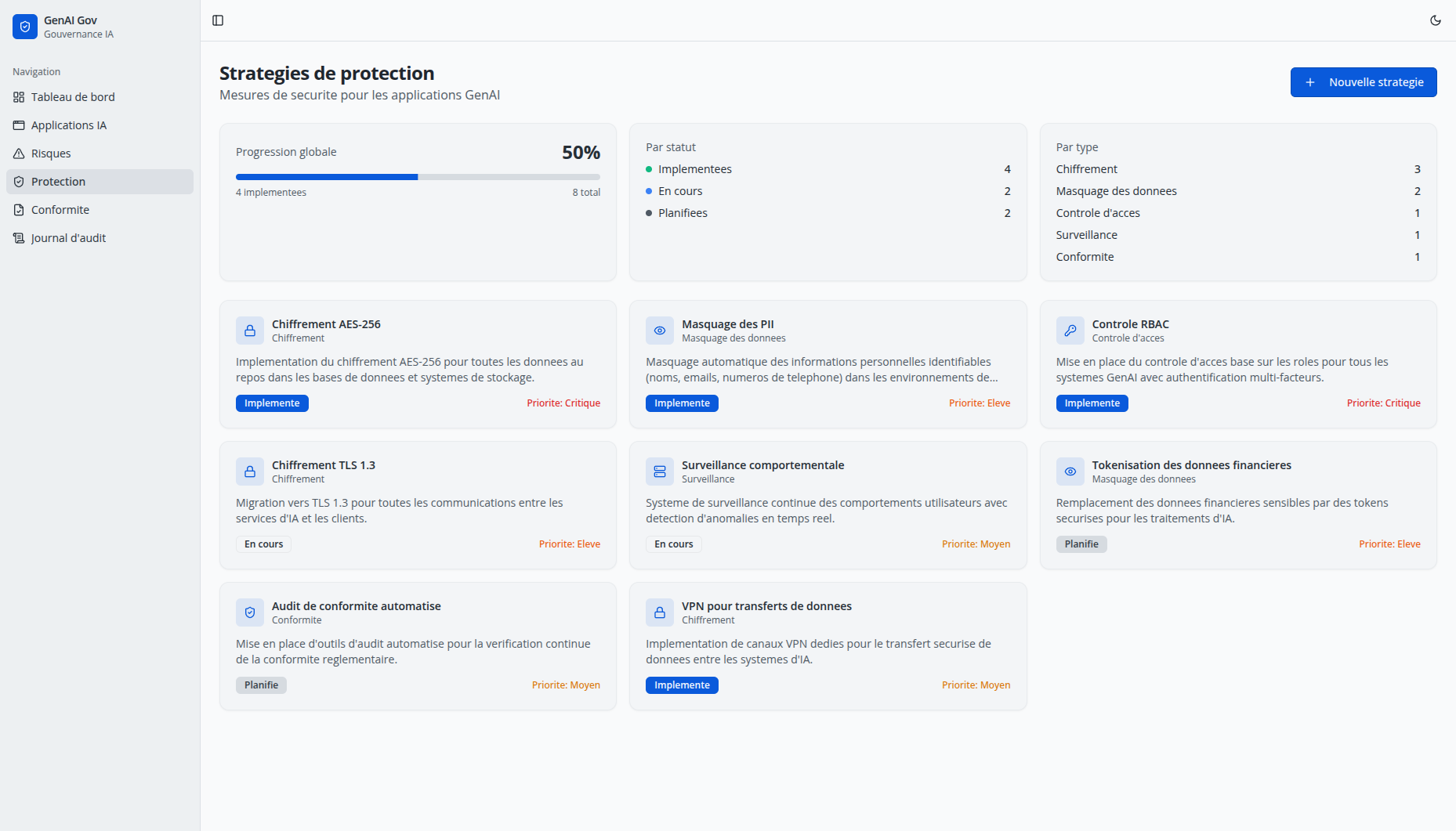

2.4 Stratégies de protection

Les mesures de protection (chiffrement, masquage de données, RBAC, monitoring) sont suivies avec leur statut d’implémentation. C’est la traduction directe de la section sécurité technique du cadre : au lieu d’une checklist cochée une fois, on voit ce qui est réellement déployé et ce qui reste à faire.

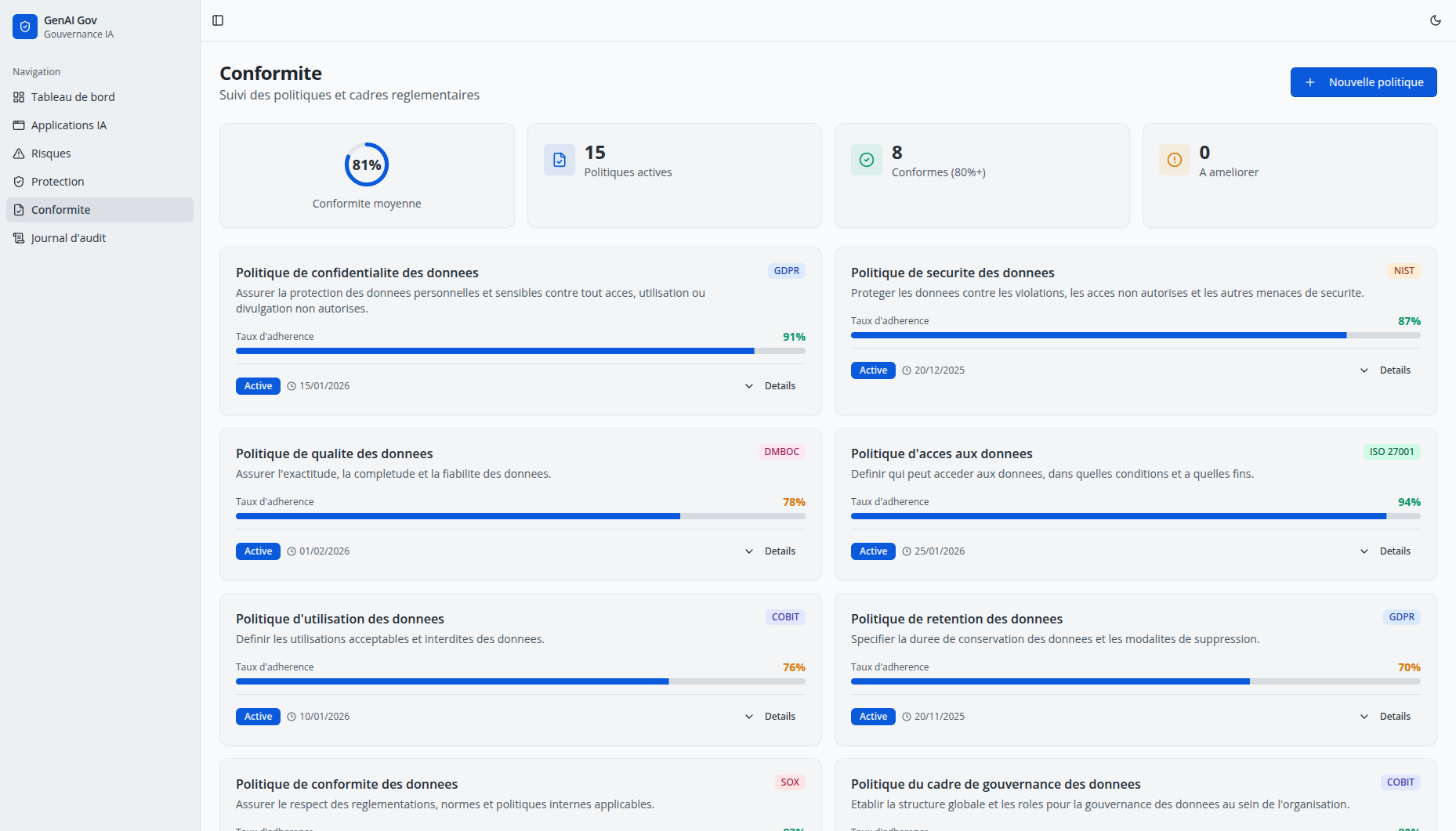

2.5 Conformité

Les 15 politiques de données du template de gouvernance (confidentialité, sécurité, qualité, accès, rétention, classification, partage, consentement, audit, breach, transfert, anonymisation, cycle de vie, formation, tiers) sont listées avec leur taux d’adhérence. Le score de 81% de conformité globale visible sur le dashboard vient d’ici.

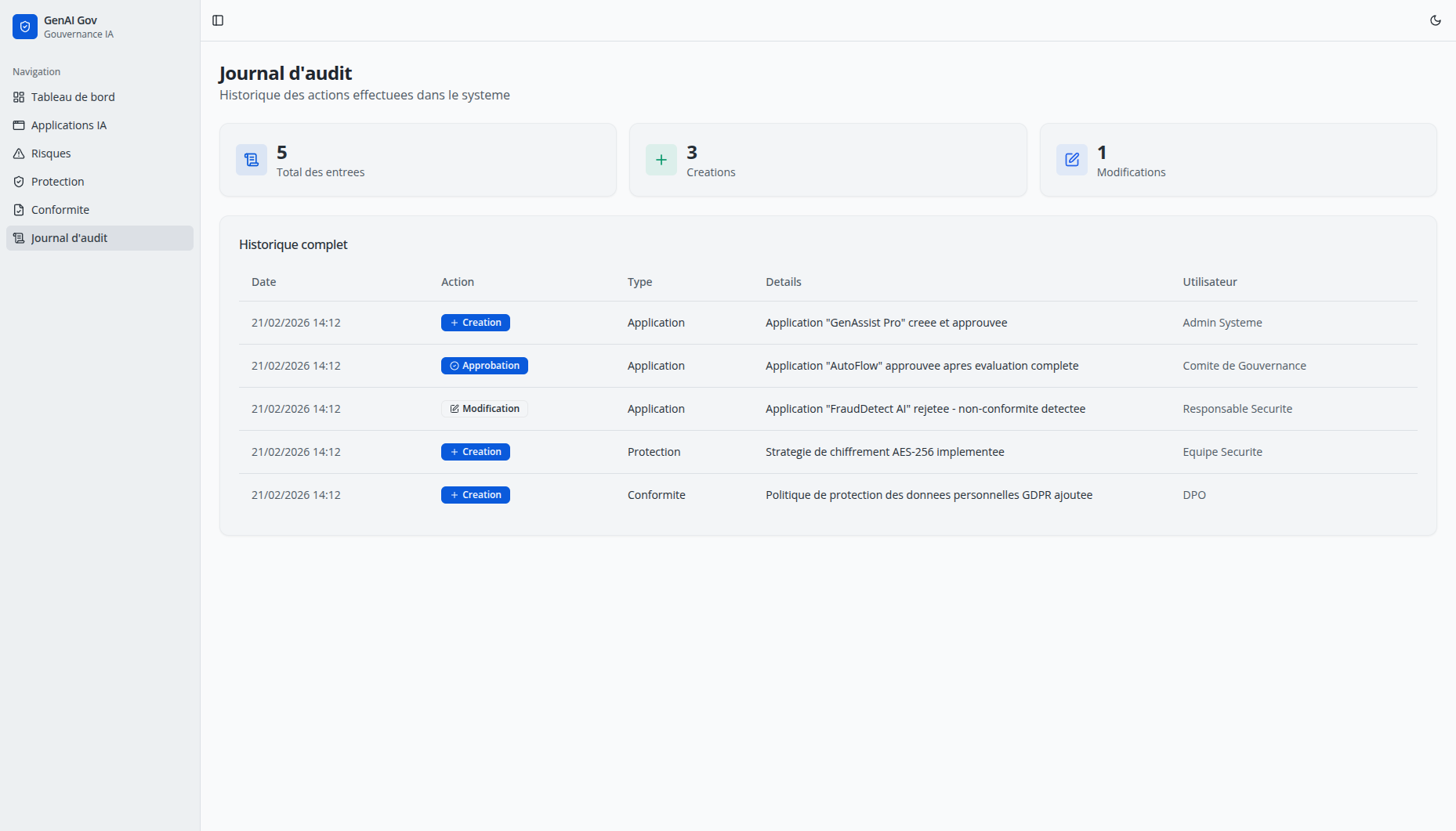

2.6 Journal d’audit

Chaque action est loguée automatiquement : création d’application, changement de statut, mise à jour de risque, modification de politique. La section surveillance et audit du cadre insiste sur la traçabilité ; ici, elle est native.

3 Du cadre à l’écran

Le diagramme ci-dessous montre comment chaque module du POC correspond à une section de l’article de référence.

Le mapping n’est pas parfait. Certaines sections du cadre (due diligence fournisseurs, formation des équipes, plan de réponse aux incidents) n’ont pas d’équivalent dans le POC. C’est normal : l’objectif était de valider que les sections les plus structurantes se traduisent bien en interface, pas de tout couvrir.

4 Stack et choix techniques

Le POC est construit avec :

- React 18 + TypeScript pour le frontend, avec Shadcn UI pour les composants (cards, tables, badges, charts)

- Express.js pour l’API, avec Drizzle ORM et PostgreSQL pour la persistence

- Accessible sur gestionfacile.dev.pocbox.fr

Le choix de cette stack est dicté par la rapidité de prototypage. Shadcn UI donne un rendu propre sans effort de design. Drizzle ORM permet de définir le schéma en TypeScript et de générer les migrations.

5 Ce qui manque

Ce prototype valide que le cadre de gouvernance se traduit en interface. Il n’est pas prêt pour une utilisation en production.

Concrètement, il manque :

- Authentification : l’infrastructure Passport.js est en place (session, sérialisation), mais les endpoints de login ne sont pas implémentés. N’importe qui peut accéder au dashboard.

- Données réelles : toutes les données sont des seeds. Les 6 applications, les risques, les scores de conformité sont fictifs.

- Multi-tenant : le POC ne gère qu’une seule organisation. En production, chaque entreprise aurait son propre espace.

- Intégrations : pas de connexion avec des outils de monitoring IA (Arize, MLflow, Weights & Biases) qui alimenteraient automatiquement les métriques.

- Calcul dynamique des scores : les taux de conformité sont saisis manuellement, pas calculés à partir de règles automatiques.

6 Bilan

Le POC valide que le cadre de gouvernance se traduit en outil sans forcer. Les 15 politiques deviennent un tableau de bord de conformité. La matrice de risques devient filtrable. Le workflow d’approbation a des états visibles. Le journal d’audit est natif.

La prochaine étape serait de connecter ça à de vrais systèmes : alimenter les risques depuis un outil de monitoring, calculer la conformité depuis des règles automatiques, et brancher l’authentification pour que chaque rôle (RSSI, DPO, tech lead) voie ce qui le concerne.